¿Qué es el registro de auditoría?

Descripción general

Los registros de auditoría registran las operaciones realizadas por el sistema.

El administrador deberá analizar los datos almacenados en el sistema cuando se acceda a él de forma ilegal o se falsifique o una vez transcurrido un periodo de tiempo establecido (más o menos una vez al mes).

Estos ajustes son necesarios para utilizar esta función.

- Asigne a [Reforzar seguridad] el valor [Activado].

- Para obtener más información sobre [Reforzar seguridad], consulte [Reforzar seguridad].

- Las contraseñas se deberán cambiar inmediatamente si el resultado del análisis del registro de auditoría revela que la contraseña está en peligro.

- También es posible que la contraseña haya sido manipulada y que el propietario original ya no pueda acceder a ella. El administrador debe ponerse en contacto con los usuarios afectados para comprobar si es así y ayudarles a cambiar su contraseña o a eliminar los datos guardados.

- Si el documento que se supone que se debería haber guardado no se ha guardado, o si su contenido ha cambiado, podría deberse a una actividad ilegal. Se necesita el mismo tipo de respuesta.

En los registros de auditoría se facilita la siguiente información.

fecha/hora | La fecha y la hora a la que se han almacenado en el registro las operaciones objetivo |

device | Indica el nombre del modelo. |

sn | Indica el número de serie del sistema. |

logtype | Indica el tipo de registro de auditoría. |

Acción | Descripción de la acción Para obtener más información, consulte la "Tabla de elementos guardados en el registro de auditoría". |

ID | Indica la persona que ha llevado a cabo la operación o los datos que se deben proteger de forma segura. "-1": operación a cargo de un representante del servicio al cliente; "-2": operación a cargo del administrador; "-3": operación a cargo de un usuario no registrado Números enteros diferentes a los anteriores: cada objetivo de una conexión segura ID de usuario: de 1 a 1000 caracteres numéricos ID de usuario de seguridad (configurado en un ordenador durante una impresión segura): de 1 a 5 caracteres numéricos (número configurado por el usuario) |

resultado | Se muestran los resultados de las operaciones. Se muestran las introducciones de contraseña correctas e incorrectas como OK y NG respectivamente. Los resultados de las operaciones que no precisan autenticación con contraseña se indican como correctos (OK). |

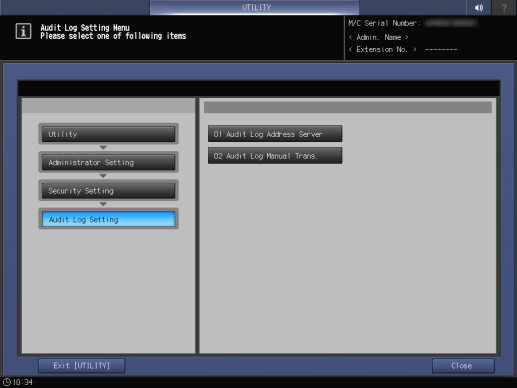

Elementos de configuración

Acceso en pantalla

Panel de control - Utilidades/Contadores - [Conf. de administrador] - [Configuración seguridad] - [Configur. registro auditoría]

Elemento de configuración | Descripción |

|---|---|

Permite definir la dirección del servidor syslog para enviar los registros de auditoría. | |

Envío manual de registros de auditoría. |

Tabla de elementos guardados en el registro de auditoría

Acción almacenada | Descripción de la operación | ID de auditoría | Resultado de la auditoría |

|---|---|---|---|

Autenticación e identificación del usuario | |||

1 | Ejecución de autenticación CE | ID de CE | OK/NG |

5 | Cambiar o registrar contraseña CE | ID de CE | OK |

2 | Ejecución de autenticación de administrador | ID de administrador | OK/NG |

6 | Cambio/registro de la [Contraseña de admin.] | ID de CE / ID de administrador | OK |

11 | Ejecución de la [Autentificación de usuario] | ID de usuario*1/ID no registrado*2 | OK/NG |

Modificación del usuario | |||

7 | Creación del usuario por parte del administrador | ID usuario | OK |

8 | Cambio/registro de la [Contra-seña] por el administrador | ID usuario | OK |

9 | Eliminación del usuario por parte del administrador | ID usuario | OK |

10 | Cambios en los atributos de usuario por parte del administrador | ID usuario | OK |

12 | Cambios de atributos de usuario (cambio de [Contra-seña], etc.) por el usuario | ID usuario | OK |

Uso de las funciones de administración y cambios en la [Configuración seguridad] | |||

3 | Ajuste/cambio de [Reforzar seguridad] | ID de administrador | OK/NG |

41 | Cambio de [Conf. reglas contraseña] | ID de administrador | OK |

42 | Cambio de [Configuración red] | ID de administrador | OK |

43 | Cambio de [Per.con.inic.ses.serv.] | ID de administrador | OK |

Uso de funciones de administración y auditoría de seguridad | |||

4 | Salida de registro de auditoría (comprobación de la conexión al servidor syslog) | ID de administrador | OK/n.º err. |

44 | Cambio de la configuración de destino del registro de auditoría | ID de administrador | OK |

Uso de funciones de administración y soporte de cifrado | |||

45 | Inicio [Config. codif. almacen.] | ID no registrado | OK |

46 | Cambio de [Config. codif. almacen.] | ID de administrador | OK |

47 | Cambiar la contraseña de [Config. codif. almacen.] | ID de administrador | OK |

Uso de funciones de administración y protección del entorno operativo para funciones de seguridad | |||

49 | Ejecución de la [ISW] | ID de CE / ID de administrador | OK/NG |

50 | Ejecución de la [Diagnóstico del firmware] | ID de administrador/ID no registrado | OK/NG |

51 | Ejecución de la [Diagnóstico del dispositivo] | ID de administrador/ID no registrado | OK/NG |

Cambio de hora (uso de funciones de administración y protección del entorno operativo para funciones de seguridad) | |||

20 | Configuración de hora y fecha | ID usuario | OK |

Inicio o fin de la función de auditoría | |||

52 | Encendido (iniciar función de auditoría) | ID no registrado | OK |

53 | Apagado (completar función de auditoría) *Alimentación secundaria | ID no registrado | OK |

54 | Apagado (completar función de auditoría) *Alimentación principal | ID no registrado | OK |

Finalización de tarea/operación | |||

16 | Envío de tareas guardadas | ID usuario | OK |

21 | Impresión de tareas de copia | ID de usuario/ID no registrado | OK/NG |

22 | Guardado de tareas de copia | ID de usuario/ID no registrado | OK/NG |

23 | Impresión de tareas de impresión | ID de usuario/ID no registrado | OK/NG |

25 | Ejecución de tareas de escaneado | ID de usuario/ID no registrado | OK/NG |

26 | Impresión tareas guardadas | ID de usuario/ID no registrado | OK/NG |

27 | Cambio o nuevo guardado de tareas guardadas (mover o copiar) | ID de usuario/ID no registrado | OK/NG |

28 | Recuperación de tareas guardadas | ID de usuario/ID no registrado | OK/NG |

29 | Producción de archivos de tareas guardadas | ID de usuario/ID no registrado | OK/NG |

*1: El ID del registro de auditoría se guarda como ID de usuario cuando la [Autentificación de usuario] es correcta o cuando el nombre de usuario está registrado, pero la contraseña no coincide.

*2: El ID de registro de auditoría se guarda como ID de usuario no registrado cuando se produce un error de [Autentificación de usuario] con un nombre de usuario no registrado.

El objetivo del análisis de los registros de auditoría es averiguar la siguiente información e implementar contramedidas.

Si se ha accedido o se han manipulado los datos

Objetivo de la operación no autorizada

Información sobre la operación no autorizada

Resultado de la operación no autorizada

Si el registro indica «NG» como resultado del intento de autenticación de la contraseña (acción 01, 02, 11), el elemento protegido con contraseña objetivo podría haber sido objeto de una operación no autorizada.

Las entradas del registro que indican una autenticación de la contraseña incorrecta (NG) identifican al operador mediante el «id» y muestran si se ha producido alguna acción no autorizada cuando se ha producido el fallo de autenticación de la contraseña.

Incluso aunque la autenticación de la contraseña sea correcta (OK), podrá seguir comprobando si la acción la ha llevado a cabo el usuario legítimo. Se recomienda realizar comprobaciones exhaustivas en especial cuando se realiza una autenticación correcta (OK) tras una serie de intentos fallidos (NG) o cuando la autenticación de la contraseña se produce fuera de las horas de funcionamiento normales. Probablemente se trate de un acto ilegal.

Puesto que el resultado del resto de operaciones diferentes a la autenticación de la contraseña se han indicado como correctos (OK), utilice el «id» y la «acción» para determinar si se ha realizado alguna acción no autorizada.

Compruebe la hora de la operación para ver si la persona que ha utilizado el objetivo identificado ha realizado alguna acción no autorizada.

situado en la parte superior derecha de una página, este se transforma en

situado en la parte superior derecha de una página, este se transforma en  y queda registrado como un marcador.

y queda registrado como un marcador.