[IKEv2]

Présentation

Configurer les réglages IKEv2 nécessaires à la génération des clés communes utilisées dans la communication AS IPsec.

- Veillez à définir au moins un groupe Diffie-Hellman.

- Même si l'ordre de priorité est différent, les groupes Diffie-Hellman enregistrés ne peuvent pas être dupliqués.

Éléments de réglage

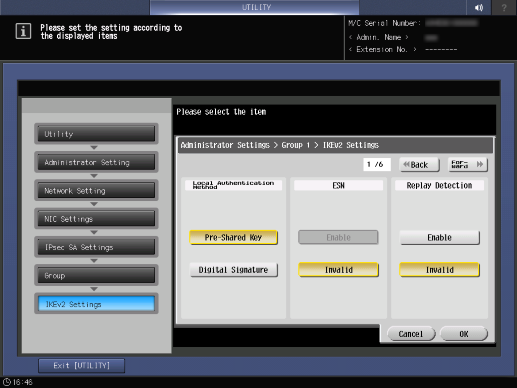

Élément de réglage | Description | |

|---|---|---|

[Méthode authentific locale] | [Clé prépartagée] | Définit la méthode d'authentification locale IKEv2 utilisée pour l'AS IPsec. |

[Signature numérique] | ||

[ESN] | [Activer] | Active le réseau ESN utilisé pour l'AS IPsec. Transfère un grand volume de données à grande vitesse, ce qui minimise la charge sur le système. |

[NON VALIDE] | Désactive le réseau ESN utilisé pour l'AS IPsec. | |

[Détection relecture] | [Activer] | Active la détection de rejeu utilisée dans l'AS IPsec. Détecte les attaques par rejeu et augmente le niveau de sécurité. |

[NON VALIDE] | Désactive la détection de rejeu utilisée dans l'AS IPsec. | |

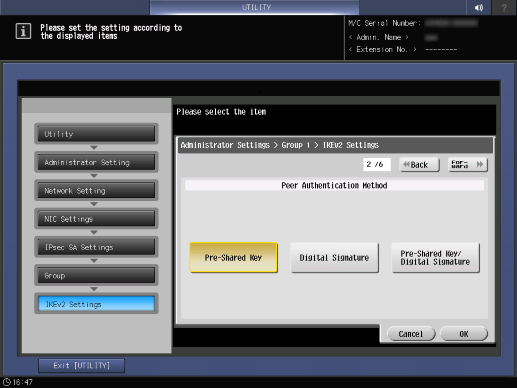

[Méthode d'authentification peer] | [Clé prépartagée] | Définir la méthode d'authentification de l'autre partie pour communiquer au moyen du protocole IKE. |

[Signature numérique] | ||

[Clé prépart/Sign num] | ||

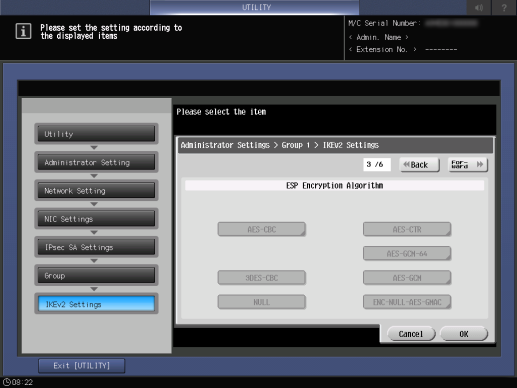

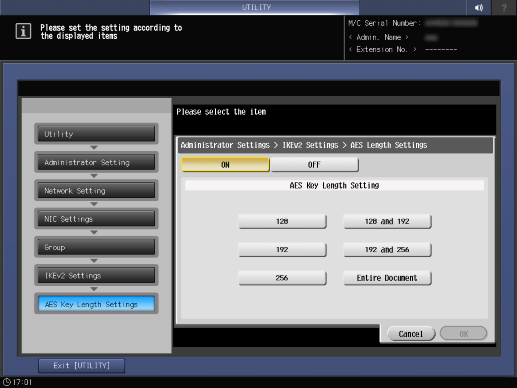

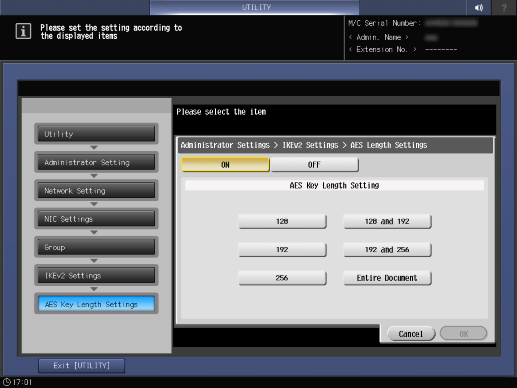

[Algorithme Cryptage ESP]*1 | [AES-CBC] | Définir l'algorithme de cryptage utilisé pour le cryptage ESP. Définir la longueur de la clé* en cas de sélection d'un des éléments suivants.

* : valeur qui indique la taille de la (clé de cryptage) des données utilisée dans le cryptage et le décodage |

[3DES-CBC] | ||

[NULL] | ||

[AES-CTR] | ||

[AES-GCM-64] | ||

[AES-GCM] | ||

[ENC-NULL-AES-GMAC] | ||

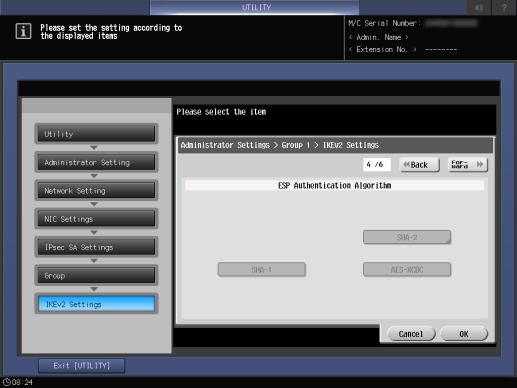

[Algorithme Authentification ESP] | [SHA-1] | Définir l'algorithme d'authentification*1 utilisé pour l'authentification ESP. Définir la longueur de la valeur de hachage*2 lorsque [SHA-2] est sélectionné. Pour des détails, voir Procédure de configuration (configuration [Algorithme Authentification ESP]). *1 : Fonction de hachage *2 : Valeur générée à partir des données sources (valeur de retour de la fonction de hachage) |

[SHA-2] | ||

[AES-XCBC] | ||

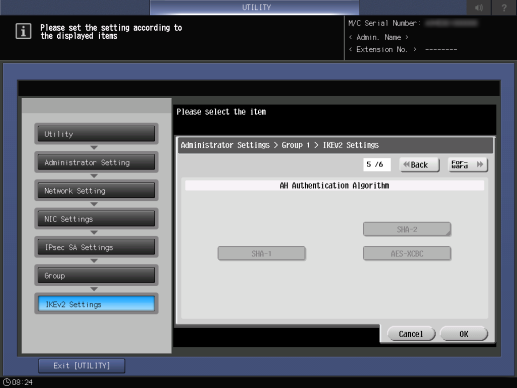

[Algorithme Authentification AH]*2 | [SHA-1] | Définir l'algorithme d'authentification*1 utilisé pour l'authentification AH. Définir la longueur de la valeur de hachage*2 lorsque [SHA-2] est sélectionné. Pour des détails, voir Procédure de configuration (configuration [Algorithme Authentification AH]). *1 : Fonction de hachage *2 : Valeur générée à partir des données sources (valeur de retour de la fonction de hachage) |

[SHA-2] | ||

[AES-XCBC] | ||

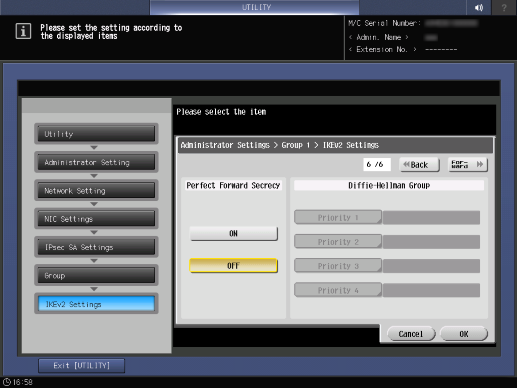

[Confidentialité parfaite Transfert] | [MARCHE] | Utilise le mode PFS dans l'AS IPsec. La force de l'IKE augmente. |

[ARRET] | N'utilise pas le mode PFS dans l'AS IPsec. | |

[Groupe Diffie-Hellman]*3 | [Priorité 1] à [Priorité 4] | Définition du groupe Diffie-Hellman utilisé pour générer la clé commune nécessaire à la communication pour chaque ordre de priorité. Diffie-Hellman : méthode de transmission de la clé commune utilisée dans la méthode de cryptage de clé commune. |

[ARRET] | N'utilise pas de groupe Diffie-Hellman. | |

*1 à *3 : Les réglages suivants sont nécessaires à l'utilisation de cette fonction.

*1 : Régler la [Protocole sécurité] sur [ESP].

*2 : Régler le [Protocole sécurité] sur [AH].

*3 : Régler le [Confidentialité parfaite Transfert] sur [MARCHE].

Procédure de configuration (configuration [Algorithme Cryptage ESP])

Lorsque [AES-CBC], [AES-CTR], [AES-GCM-64], [AES-GCM], ou [ENC-NULL-AES-GMAC] est sélectionné, définissez la longueur de la clé AES.

L'écran de configuration s'affiche.

Procédure de configuration (configuration [Groupe Diffie-Hellman])

L'écran de configuration s'affiche.

L'écran de configuration s'affiche.

Si vous sélectionnez [Désactivé], le groupe Diffie-Hellman n'est pas défini.

en haut à droite d'une page, il se transforme en

en haut à droite d'une page, il se transforme en  et est enregistré comme signet.

et est enregistré comme signet.