Was ist Sicherheit?

Überblick

Umgebungen, in denen elektronische Geräte eingesetzt werden, sind verschiedenen Gefahren ausgesetzt, wie z. B. unbefugte Zugriffe, Informationslecks und Datenmanipulationen.

Auch dieses System verarbeitet Daten, bei denen das Risiko von sicherheitsrelevanten Problemen besteht.

Um solche Risiken zu vermeiden ist es wichtig, Sicherheitsmaßnahmen im Bereich der Informationssicherheit zu ergreifen.

- Bevor Sie das System in ein Netzwerk einbinden, wird empfohlen, die in diesem Kapitel beschriebenen Sicherheitsmaßnahmen umzusetzen.

Sicherheit

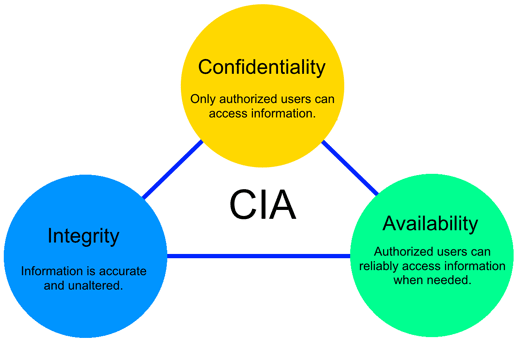

Das Ziel der Sicherheitsmaßnahmen ist es, die Vertraulichkeit, Integrität und Verfügbarkeit von Informationen zu gewährleisten.

Das System ist mit verschiedenen Funktionen ausgestattet, mit denen diese drei Anforderungen erfüllt werden.

In diesem Abschnitt werden diese 3 Anforderungen zusammen mit Beispielen für Sicherheitsmaßnahmen beschrieben.

Ausführliche Informationen über die Sicherheitsmaßnahmen finden Sie auf den folgenden Seiten.

Vertraulichkeit

Damit soll sichergestellt werden, dass nur Benutzer mit der entsprechenden Berechtigung auf Informationen zugreifen können. Mit Verschlüsselungsroutinen und der Festlegung von Beschränkungen für den Zugriff auf Daten wird die Wahrung der Vertraulichkeit unterstützt.

Beispiel für Sicherheitsmaßnahmen:

Verschlüsseln der Kommunikation (Verschlüsseln der Kommunikation)

Sicheres Drucken (Sicheres Drucken)

Authentifizierung (Überblick über die Benutzerauthentifizierung)

usw.

Integrität

Damit soll ein Umfeld geschaffen werden, in dem Informationen nicht manipuliert werden und präzise und vollständig sind.

Beispiel für Sicherheitsmaßnahmen:

Digitale Signaturen ([S/MIME-übertragungseinstellungen])

Firmware-Diagnose ([Selbstdiagnose-Einstellung])

usw.

Verfügbarkeit

Damit soll ein Umfeld geschaffen werden, in dem die richtigen Personen bei Bedarf auf die benötigten Informationen zugreifen können.

Beispielsweise bedeutet ein Verlust des Zugriffs auf Ihre Daten aufgrund eines Systemfehlers, dass die Verfügbarkeit nicht mehr gewährleistet werden kann.

Beispiel für Sicherheitsmaßnahmen:

Erstellen von Backups (Sichern von Daten)

usw.

in der oberen rechten Ecke einer Seite klicken oder tippen, wechselt es zu

in der oberen rechten Ecke einer Seite klicken oder tippen, wechselt es zu  und wird als Lesezeichen registriert.

und wird als Lesezeichen registriert.