Beschränken der Benutzer dieses Systems

Aktivieren der Benutzerauthentifizierung für die Beschränkung von Benutzern

Durch die Aktivierung der Benutzerauthentifizierung können Sie die Verwendung dieses Systems durch die Benutzer effizient regeln. Darüber hinaus können Sie eine Betriebsumgebung schaffen, die konsequent auf Sicherheit ausgelegt ist, indem beispielsweise die verfügbaren Funktionen oder Ziele für die einzelnen Benutzer beschränkt werden können.

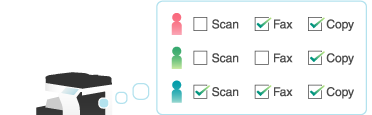

Beschränken der verfügbaren Funktionen für die einzelnen Benutzer

Mit Hilfe der Benutzerauthentifizierung können Sie die verfügbaren Funktionen für die einzelnen Benutzer einschränken. Beispielsweise können Sie festlegen, dass alle Funktionen für bestimmte Benutzer zur Verfügung stehen, während die Faxübertragung für andere Benutzer nicht möglich ist. Durch die Einrichtung von Einstellungen basierend auf den geschäftlichen Anforderungen der einzelnen Benutzer kann die Freigabe von sensiblen Informationen verhindert werden.

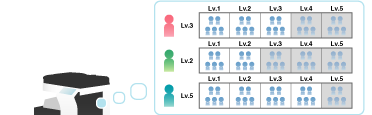

Beschränken der verfügbaren Ziele für die einzelnen Benutzer

Sie können Ziele, die auf diesem System registriert sind, nach ihrer Wichtigkeit oder auf Gruppenbasis klassifizieren und die verfügbaren Ziele für die einzelnen Benutzer beschränken. Durch die Beschränkung der verfügbaren Ziele wird die Freigabe von sensiblen Informationen auf Grund eines Übertragungsfehlers verhindert.

Aktivieren der Kostenstellenfunktion für die Beschränkung der Benutzer

Mit der Kostenstellenfunktion können mehrere Benutzer nach Kostenstellen verwaltet werden (Gruppe). Die Benutzer, die dieses System verwenden dürfen, können auf einer Kostenstellenbasis verwaltet werden, indem ein Kennwort für jede Kostenstelle definiert wird. Darüber hinaus können Sie eine Betriebsumgebung schaffen, die konsequent auf Sicherheit ausgelegt ist, indem beispielsweise die verfügbaren Funktionen für jede Kostenstelle beschränkt werden können oder indem die Nutzung dieses Systems gezielt reguliert wird.

Beschränken der verfügbaren Funktionen für Kostenstellen

Mit der Kostenstellenfunktion können Sie die verfügbaren Funktionen auf Kostenstellenbasis beschränken. Beispielsweise können Sie festlegen, dass alle Funktionen für bestimmte Kostenstellen zur Verfügung stehen, während die Faxübertragung für andere Kostenstellen nicht möglich ist. Durch die Einrichtung von Einstellungen basierend auf den geschäftlichen Anforderungen der einzelnen Kostenstellen kann die Freigabe von sensiblen Informationen verhindert werden.