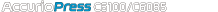

Einstellungen für die IPsec-Verwendung

Gibt an, ob IPsec verwendet werden soll.

Klicken Sie im Register Netzwerk auf TCP/IP-Einstellung - IPsec, um den Auswahlbildschirm für den IPsec-Betrieb anzuzeigen.

Aktivieren Sie die Optionsschaltfläche Einstellungen für die IPsec-Verwendung und klicken Sie auf OK.

Der Bildschirm Einstellungen für die IPsec-Verwendung wird angezeigt.

Für die Verwendung von IPsec wählen Sie in der Dropdown-Liste IPsec den Eintrag EIN.

Wenn keine Antwort vom Peer erfolgt, wird die SA für den Peer gelöscht. Geben Sie unter Dead Peer Detection den gewünschten Zeitraum ein, der verstreichen muss, bevor Ihre Bestätigungsinformationen an den nicht antwortenden Peer gesendet werden.

Zum Aktivieren des Cookies wählen Sie in der Dropdown-Liste Cookies den Eintrag Aktivieren.

Um das Passieren von ICMP-Paketen (Internet Control Message Protocol) ohne die Anwendung von IPsec auf ICMP zu ermöglichen, wählen Sie in der Dropdown-Liste ICMP-Pass den Eintrag Aktivieren.

Um das Passieren von ICMPv6-Paketen (Internet Control Message Protocol for IPv6) ohne die Anwendung von IPsec auf ICMPv6 zu ermöglichen, wählen Sie in der Dropdown-Liste ICMPv6-Pass den Eintrag Aktivieren.

Wenn IP-Pakete, die nicht der IPsec-Richtlinie entsprechen, bei aktivierter IPsec-Kommunikation verworfen werden sollen, wählen Sie in der Dropdown-Liste Standardaktion den Eintrag Abweisen.

Um das Zertifikat zu verifizieren, wählen Sie die zu verifizierenden Elemente in den einzelnen Dropdown-Listen unter Zertifikatverifizierungseinstellungen aus und wählen dann Bestätigen oder Nicht bestätigen.

Gültigkeitszeitraum: Überprüft, ob das Zertifikat noch gültig ist.

Schlüsselnutzung: Prüft, ob das Zertifikat entsprechend dem vorgesehenen, vom Zertifikataussteller genehmigten Zweck verwendet wird

Kette: Überprüft, ob ein Problem bei der Zertifikatskette (Zertifikatspass) aufgetreten ist. Die Kette wird anhand eines Verweises zu den externen Zertifikaten, die vom System verwaltet werden, verifiziert.

Ablaufdatum Bestätigung: Prüft, ob das Zertifikat abgelaufen ist.

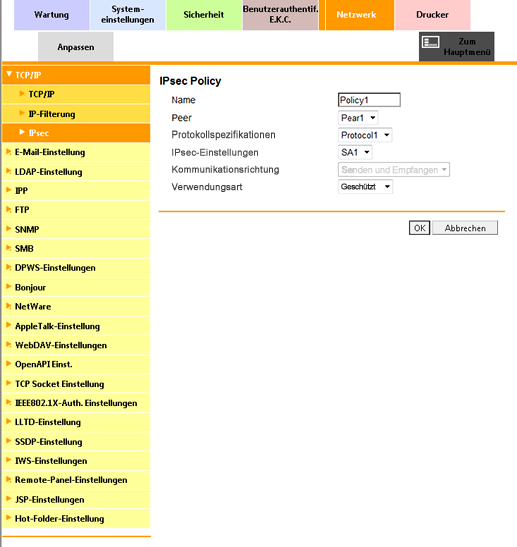

Richten Sie die Einstellungen für die IPsec-Richtlinie ein. Sie können jeden IP-Paketzustand angeben, um zu erreichen, dass die IP-Pakete, die den Bedingungen entsprechen, passieren können.

Geben Sie den Namen ein.

Wählen Sie den Peer der IPsec-Einstellung aus den registrierten Peers aus.

Wählen Sie das Protokoll der IPsec-Einstellung aus der registrierten Protokolleinstellung aus.

Wählen Sie die SA der IPsec-Einstellungen aus den registrierten IPsec-Einstellungen aus.

Geben Sie die Verwendungsart für IP-Pakete, die dem Peer, den Protokollspezifikationen und der Kommunikationsrichtung entsprechen, unter Verwendungsart an.

Geschützt: Schützt IP-Pakete, die den Bedingungen entsprechen.

Zulassen: Schützt keine IP-Pakete, die den Bedingungen entsprechen.

Abweisen: Verwirft IP-Pakete, die den Bedingungen entsprechen.

Zugriff verweigern: Weist IP-Pakete ab, die den Bedingungen entsprechen.

Klicken Sie auf OK. Wenn Sie auf Abbrechen klicken, werden die Änderungen an der IPsec Policy nicht übernommen.

Klicken Sie im Bildschirm für den Abschluss des Einstellungsvorgangs auf OK.

Der Bildschirm Einstellungen für die IPsec-Verwendung wird wieder angezeigt.

Zum Löschen einer IPsec Policy klicken Sie auf Löschen.

Klicken Sie im Bestätigungsbildschirm auf OK. Klicken Sie auf Abbrechen, um den Löschvorgang abzubrechen.

Klicken Sie im Bildschirm für den Abschluss des Einstellungsvorgangs auf OK.

Der Bildschirm Einstellungen für die IPsec-Verwendung wird wieder angezeigt.

Wenn Sie alle Einstellungen festgelegt haben, klicken Sie auf OK im Bildschirm Einstellungen für die IPsec-Verwendung. Wenn Sie auf Abbrechen klicken, wird der Einstellungsvorgang abgebrochen.

Klicken Sie im Bildschirm für den Abschluss des Einstellungsvorgangs auf OK.